編輯:關於Android編程

在學習Android開發的過程你,你往往會去借鑒別人的應用是怎麼開發的,那些漂亮的動畫和精致的布局可能會讓你愛不釋手,作為一個開發者,你可能會很想知道這些效果界面是怎麼去實現的,這時,你便可以對改應用的APK進行反編譯查看。下面是我參考了一些文章後簡單的教程詳解。

(注:反編譯不是讓各位開發者去對一個應用破解搞重裝什麼的,主要目的是為了促進開發者學習,借鑒好的代碼,提升自我開發水平。)

測試環境:

win 7

使用工具:

本站下載地址:

apktool (資源文件獲取) 下載

dex2jar(源碼文件獲取) 下載

jd-gui (源碼查看) 下載

官方最新版本下載地址:

apktool(google code)

dex2jar(google code)

jd-gui(google code)最新版請見官方

工具介紹:

apktool

作用:資源文件獲取,可以提取出圖片文件和布局文件進行使用查看

dex2jar

作用:將apk反編譯成java源碼(classes.dex轉化成jar文件)

jd-gui

作用:查看APK中classes.dex轉化成出的jar文件,即源碼文件

反編譯流程:

一、apk反編譯得到程序的源代碼、圖片、XML配置、語言資源等文件

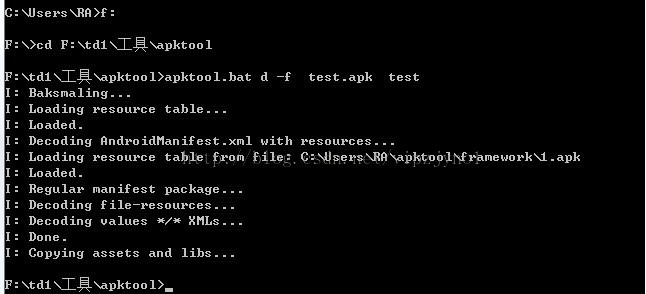

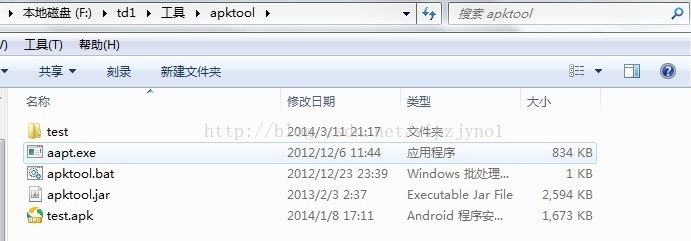

下載上述工具中的apktool,解壓得到3個文件:aapt.exe,apktool.bat,apktool.jar ,將需要反編譯的APK文件放到該目錄下,

打開命令行界面(運行-CMD) ,定位到apktool文件夾,輸入以下命令:apktool.bat d -f test.apk test

(命令中test.apk指的是要反編譯的APK文件全名,test為反編譯後資源文件存放的目錄名稱,即為:apktool.bat d -f [apk文件 ] [輸出文件夾])

說明獲取成功,之後發現在文件夾下多了個test文件,點擊便可以查看該應用的所有資源文件了。

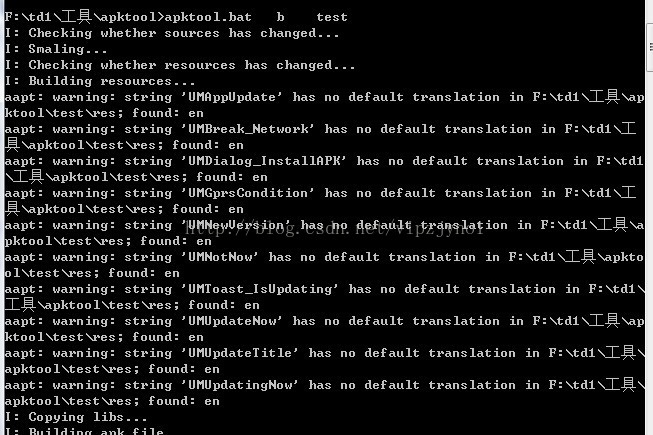

如果你想將反編譯完的文件重新打包成apk,那你可以:輸入apktool.bat b test(你編譯出來文件夾)便可,效果如下:

之後在之前的test文件下便可以發現多了2個文件夾:

build

dist(裡面存放著打包出來的APK文件)

二、Apk反編譯得到Java源代碼

下載上述工具中的dex2jar和jd-gui ,解壓

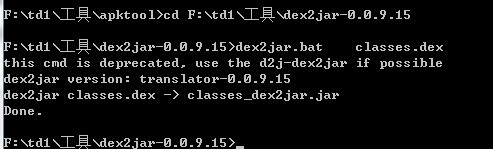

將要反編譯的APK後綴名改為.rar或則 .zip,並解壓,得到其中的額classes.dex文件(它就是java文件編譯再通過dx工具打包而成的),將獲取到的classes.dex放到之前解壓出來的工具dex2jar-0.0.9.15 文件夾內,

在命令行下定位到dex2jar.bat所在目錄,輸入dex2jar.bat classes.dex,效果如下:

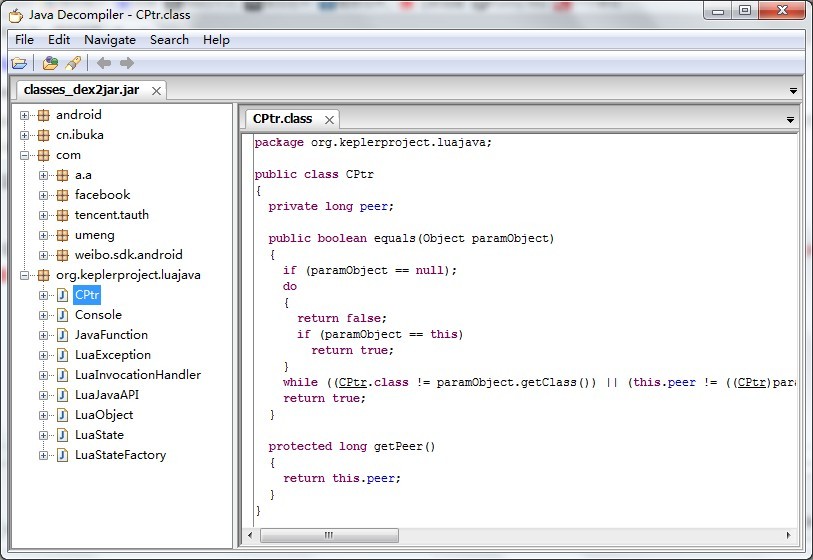

在改目錄下會生成一個classes_dex2jar.jar的文件,然後打開工具jd-gui文件夾裡的jd-gui.exe,之後用該工具打開之前生成的classes_dex2jar.jar文件,便可以看到源碼了,效果如下:

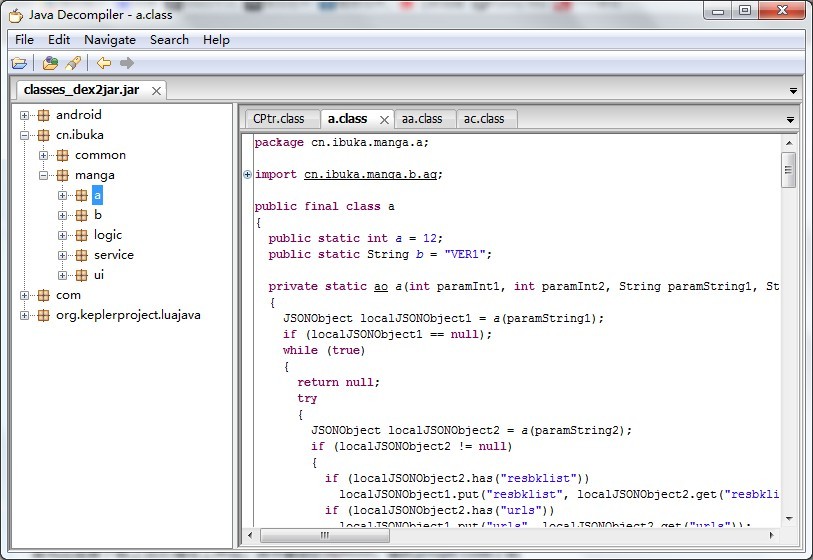

被混淆過的效果圖(類文件名稱以及裡面的方法名稱都會以a,b,c....之類的樣式命名):

三、 圖形化反編譯apk(本人未使用過)

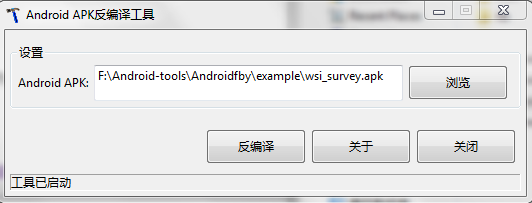

上述步驟一、二講述了命令行反編譯apk,現在提供一種圖形化反編譯工具:Androidfby

首先,下載上述反編譯工具包,打開Androidfby目錄,雙擊Android反編譯工具.exe,就可以浏覽打開要反編譯的apk

通過反編譯,你可以獲知該應用用到了什麼第3方的庫文件,它的代碼是如何編寫的等等。

然而,如果該APK進行了混淆處理,那麼你看到的類文件名稱以及裡面的方法名稱都會以a,b,c....之類的樣式命名,所以你可以想找到你所想得知的界面代碼可能會十分費勁,找到了代碼可能看起來也會很費勁,可是一個大體的思路會獲得,有了這個思路,你就可以自己去嘗試了。

本人曾經想寫一個類似唱吧的名人界面布局,可是當初第一次接觸不知道如何去寫,進進行了反編譯,即使他的那個代碼是混淆過的,我也看出來他是通過LISTVIEW的TYPE設定不同的ITEM布局實現了。可能好多引用都是采用重寫VIEW來實現效果,你可以得到他的大體思路對你的開發有益無害。

還有處於一個開發者辛辛苦苦將自己的應用開發出來被別人一反編譯便成為了他自己的東西,所以要進行混淆處理

作為Android應用開發者,不得不面對一個尴尬的局面,就是自己辛辛苦苦開發的應用可以被別人很輕易的就反編譯出來。

Google似乎也發現了這個問題,從SDK2.3開始我們可以看到在android-sdk-windows\tools\下面多了一個proguard文件夾

proguard是一個java代碼混淆的工具,通過proguard,別人即使反編譯你的apk包,也只會看到一些讓人很難看懂的代碼,從而達到保護代碼的作用。

下面具體說一說怎麼樣讓SDK2.3下的proguard.cfg文件起作用,先來看看android-sdk-windows\tools\lib\proguard.cfg的內容:

-optimizationpasses 5

-dontusemixedcaseclassnames

-dontskipnonpubliclibraryclasses

-dontpreverify

-verbose

-optimizations !code/simplification/arithmetic,!field/*,!class/merging/*

-keep public class * extends android.app.Activity

-keep public class * extends android.app.Application

-keep public class * extends android.app.Service

-keep public class * extends android.content.BroadcastReceiver

-keep public class * extends android.content.ContentProvider

-keep public class * extends android.app.backup.BackupAgentHelper

-keep public class * extends android.preference.Preference

-keep public class com.android.vending.licensing.ILicensingService

-keepclasseswithmembernames class * {

native <methods>;

}

-keepclasseswithmembernames class * {

public <init>(android.content.Context, android.util.AttributeSet);

}

-keepclasseswithmembernames class * {

public <init>(android.content.Context, android.util.AttributeSet, int);

}

-keepclassmembers enum * {

public static **[] values();

public static ** valueOf(java.lang.String);

}

-keep class * implements android.os.Parcelable {

public static final android.os.Parcelable$Creator *;

}

從腳本中可以看到,混淆中保留了繼承自Activity、Service、Application、BroadcastReceiver、ContentProvider等基本組件以及com.android.vending.licensing.ILicensingService,

並保留了所有的Native變量名及類名,所有類中部分以設定了固定參數格式的構造函數,枚舉等等。(詳細信息請參考<proguard_path>/examples中的例子及注釋。)

讓proguard.cfg起作用的做法很簡單,就是在eclipse自動生成的default.properties文件中加上一句“proguard.config=proguard.cfg”就可以了

完整的default.properties文件應該如下:

# This file is automatically generated by Android Tools. # Do not modify this file -- YOUR CHANGES WILL BE ERASED! # # This file must be checked in Version Control Systems. # # To customize properties used by the Ant build system use, # "build.properties", and override values to adapt the script to your # project structure. # Project target. target=android-9 proguard.config=proguard.cfg

大功告成,正常的編譯簽名後就可以防止代碼被反編譯了。

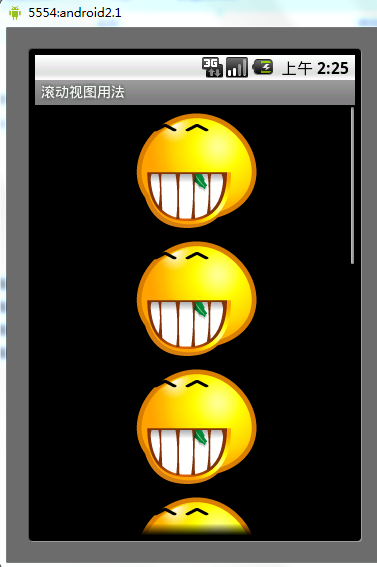

Android控件之ScrollView用法實例分析

Android控件之ScrollView用法實例分析

本文實例講述了Android控件之ScrollView用法。分享給大家供大家參考。具體如下:ScrollView滾動視圖是指當擁有很多內容,屏幕顯示不完時,需要通過滾動跳

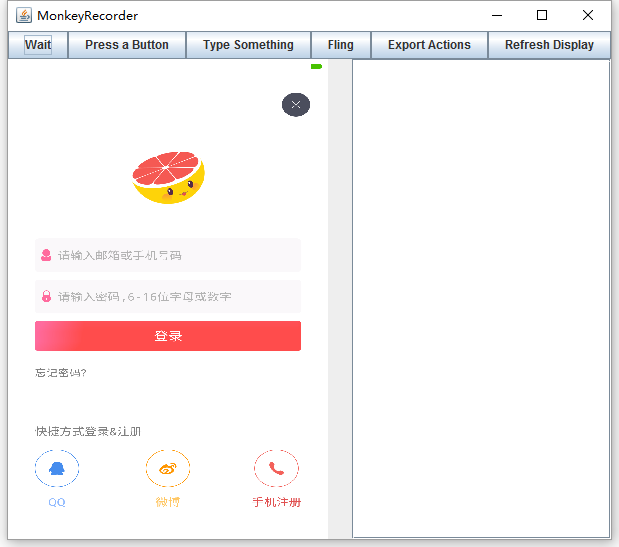

monkeyrunner 腳本錄制實例詳解

monkeyrunner 腳本錄制實例詳解

monkeyrunner腳本錄制1.在窗口輸入 monkeyrunner monkey_recorder.py 調用錄制腳本工具2.在窗口輸入 monkeyr

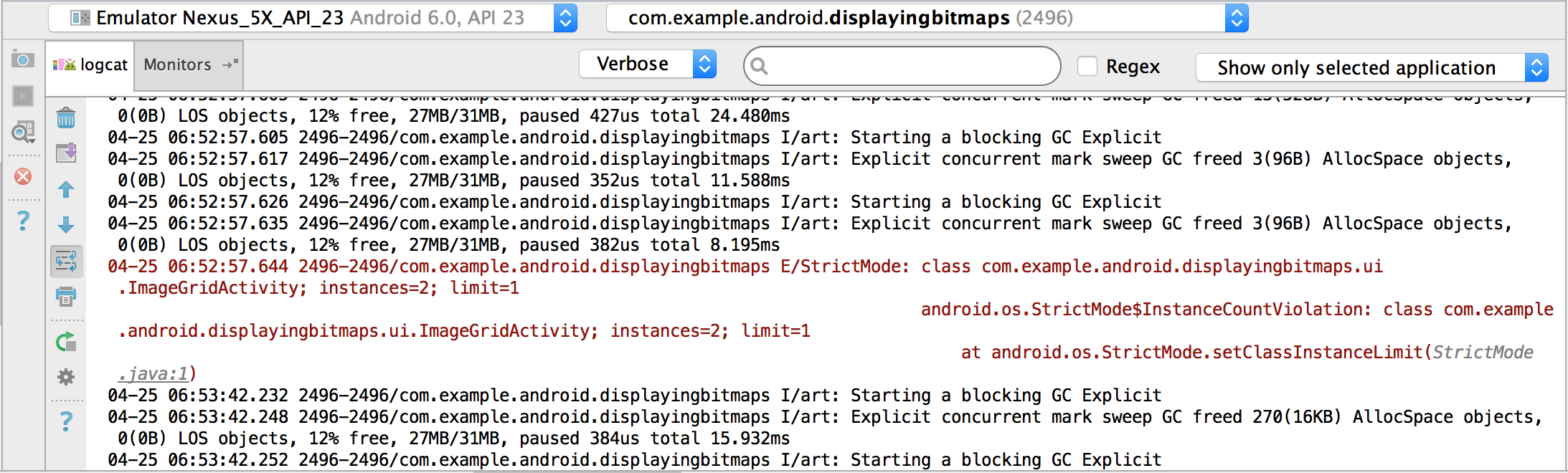

5.1、Android Studio用Logcat編寫和查看日志

5.1、Android Studio用Logcat編寫和查看日志

Android Studio在Android Monitor中包含了一個logcat的tab,可以打印系統事件,比如垃圾回收發生時,實時打印應用消息。為了顯示需要的信息,

Android動態部署五:如何從插件apk中啟動Service

Android動態部署五:如何從插件apk中啟動Service

經過前面幾篇文章的分析,我們了解到了Google原生是如何拆分apk的,並且我們自己可以通過解析manifest文件,通過創建插件ClassLoader,Resource