編輯:關於android開發

【版權所有,轉載請注明出處。】

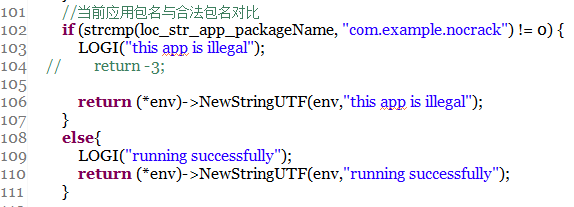

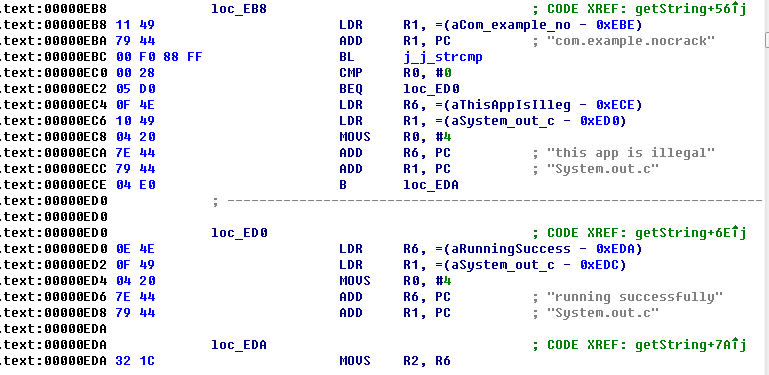

項目jni的關鍵代碼(項目地址見文章底部),獲取當前程序的包名com.example.shelldemo和com.example.nocrack對比,正常運行結果是this app is illegal,編譯jni我就不介紹了,項目中也帶了編譯好的so

1.工具介紹

IDA6.5,靜態分析so文件用

010 Editor,修改so文件16進制碼

2.IDA分析so

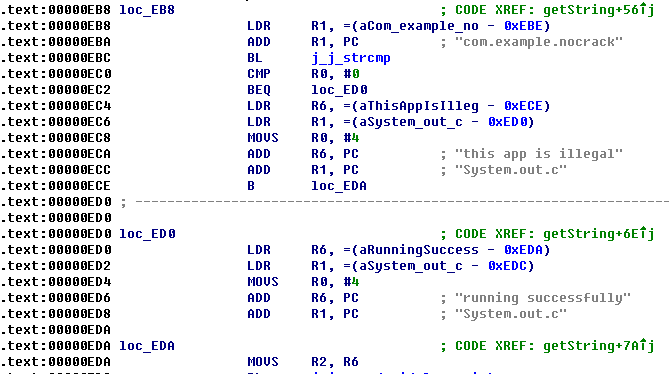

把so拖入IDA直接定位到關鍵代碼處,BEQ意思是上一行的CMP比較指令如果R0等於0就跳轉到loc_ED0處,也就是成功運行處。但實際程序運行後R0的值不等於0.

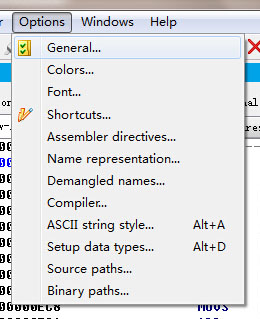

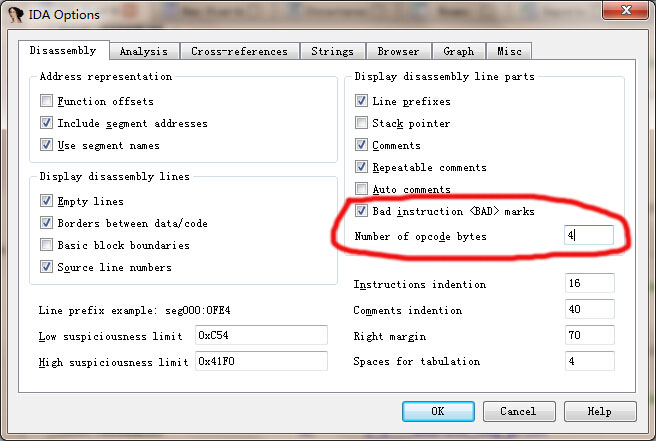

然後進入options | General

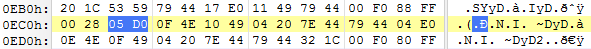

如下顯示,把每行對應的16進制機器碼顯示出來了

可以看出跳轉指令B對應的16進制機器碼為E0,我們現在要做的就是把0EC2處的指令改成B loc_ED0,意思就是不用判斷上一行的CMP指令直接跳轉。

2.010 Editor修改so

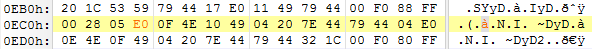

打開010 Editor,把so文件拖入,找到0EC2處,注意一個數字是4位,兩個數字是8位一個字節,所以從0EC0處開始數第三個(起始0)

手動把D0改成E0,注意一個數字一個數字的改

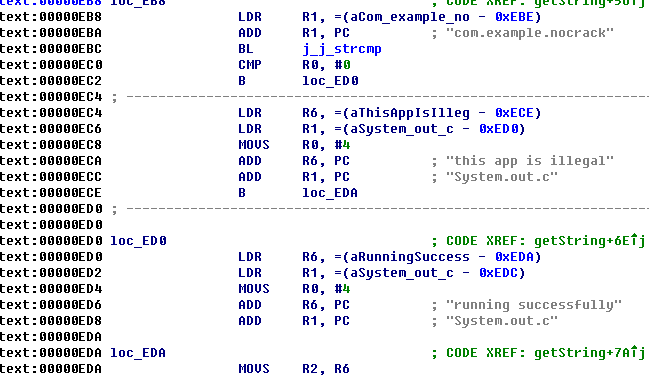

保存,然後重新運行項目,奇跡就發生了,程序running successfully了。

其實也可以把修改後的so重新拖入IDA可以看出0EC2行變成了B而不是曾經的BEQ

【項目地址】

【IDA工具地址】

【010 Editor地址】

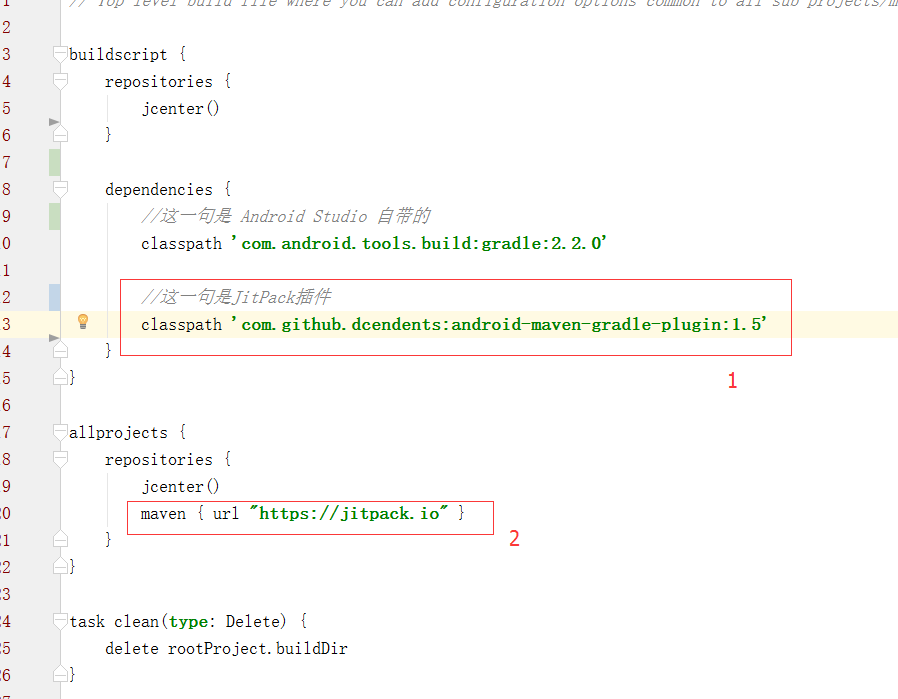

Android 急速發布項目到 JitPack,androidjitpack

Android 急速發布項目到 JitPack,androidjitpack

Android 急速發布項目到 JitPack,androidjitpack 轉載請標明出處: http://www.cnblogs.com/zhaoyanjun/p/

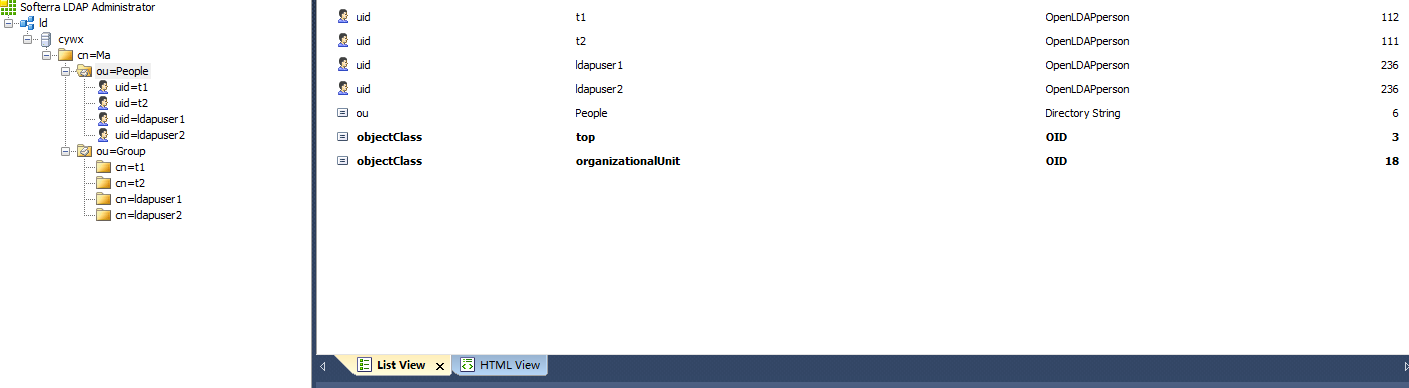

redmine 整合ldap 用戶

redmine 整合ldap 用戶

redmine 整合ldap 用戶首先要配置好LDAP 不然會把你累死LDAP的安裝過程在博客目錄中找一下()要對應slapd.conf配置文件來寫 我們需要三份數據文件

android中菜單(menu)的基本知識,androidmenu

android中菜單(menu)的基本知識,androidmenu

android中菜單(menu)的基本知識,androidmenu(一)選項菜單 1、簡單的創建菜單: 1 @Override 2 public boole

Android學習筆記(25):帶動畫效果的View切換ViewAnimator及其子類

Android學習筆記(25):帶動畫效果的View切換ViewAnimator及其子類

Android學習筆記(25):帶動畫效果的View切換ViewAnimator及其子類 ViewAnimator可以實現帶動畫效果的View切換,其派生的子類是一些帶動